Handy spionage oxygen

Richter, die einen Trojaner-Einsatz genehmigen, erlauben auch die Handy-Beschlagnahme.

Das gefährdet die Sicherheit aller, wie der Fall WannaCry verdeutlicht hat: Kriminelle haben hunderttausende Rechner in Staaten mit Schadsoftware infiziert, die US-Behörden absichtlich geheimgehalten haben. Um Kriminelle zu fangen, hilft der Staat Kriminellen. Das kann jeden treffen, der ins Visier einer Ermittlung gerät. Konstantin von Notz, stellvertretender Fraktionsvorsitzender der Grünen im Bundestag, kommentiert gegenüber netzpolitik. Die Bundesregierung ist noch immer nicht gewillt, im Bereich der IT-Sicherheitspolitik nur einen Jota an ihrer bisherigen Politik zu ändern.

Sie arbeitet weiterhin mit einer Vielzahl hochdubioser Firmen auf einem sowohl verfassungs- wie auch menschenrechtlich extrem sensiblen Gebiet. Die zwingend notwendige parlamentarische Kontrolle hebelt sie mit lapidaren Hinweisen auf entsprechende Zusicherungen gegenüber diesen Firmen bewusst aus. Das ist schlicht nicht hinnehmbar. Auch daher klage ich mit der Gesellschaft für Freiheitsrechte und anderen gegen den unkontrollierten Einsatz vor dem Bundesverfassungsgericht. Forensische Softwareprodukte zur Extraktion von sichergestellten bzw.

Spionage/Privacy

Für den polizeilichen Bereich werden nachfolgende Produkte zur forensischen Untersuchung verwendet:. Produkte der Firma Grayshift werden nicht eingesetzt. Eine Aufschlüsselung oder statistische Erfassung hinsichtlich der Nutzung verschiedener, einzelner Produkte der oben aufgeführten Firmen erfolgt nicht. Auch kann es zu Mehrfachnutzungen eines Produktes oder zur Nutzung verschiedener Produkte während einer Untersuchung kommen. Atos setzt für das IT-Tool u.

Die Bundesregierung ist nach sorgfältiger Abwägung der widerstreitenden Interessen zu der Auffassung gelangt, dass eine weitere Beantwortung der Schriftlichen Frage in offener Form teilweise nicht erfolgen kann. Die erbetenen Auskünfte sind schutzbedürftig, weil sie Informationen enthalten, die im Zusammenhang mit der Arbeitsweise und Methodik der Nachrichtendienste und insbesondere deren Aufklärungsaktivitäten und Analysemethoden stehen. Der Schutz vor allem der technischen Aufklärungsfähigkeiten der Nachrichtendienste stellt für die Aufgabenerfüllung von Bundesnachrichtendienst, dem Bundesamt für Verfassungsschutz und dem Bundesamt für den Militärischen Abschirmdienst einen überragend wichtigen Grundsatz dar.

Er dient der Aufrechterhaltung der Effektivität nachrichtendienstlicher Informationsbeschaffung durch den Einsatz spezifischer Fähigkeiten und somit dem Staatswohl. Eine Veröffentlichung von Einzelheiten betreffend solche Fähigkeiten würde zu einer wesentlichen Schwächung der den Nachrichtendiensten zur Verfügung stehenden Möglichkeiten zur Informationsgewinnung führen.

Insofern könnte die Offenlegung entsprechender Informationen die Sicherheit der Bundesrepublik Deutschland gefährden oder ihren Interessen schweren Schaden zufügen.

Spionage/Privacy - Oneplus 5T im Test: Praktische Änderungen ohne Preiserhöhung - senjouin-renkai.com-Forum

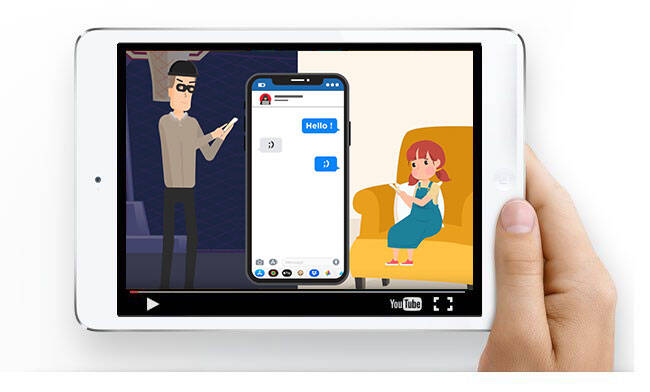

Eigentlich sollten die Handydaten nur als letztes Mittel genutzt werden, um die Herkunft von Geflüchteten zu überprüfen. Nun will das Bundesamt für Migration und Flüchtlinge schon bei der Registrierung sämtliche Daten auslesen und speichern. Auch Geodaten sollen dazugehören, obwohl das während des Gesetzgebungsprozesses nicht vorgesehen war. Einige der Demonstrierenden hatten sich der Polizei zufolge des Landfriedensbruchs schuldig gemacht. Weil keine einzelnen Beschuldigten ausgemacht werden konnten, leitete die Polizei kurzerhand Ermittlungsverfahren gegen alle festgestellten Personen ein.

Dabei wurden sämtliche gefundene elektronische Geräte einkassiert: Mobiltelefone, drei […]. Das geht aus der Liste an Tools hervor, die wir veröffentlichen. Würden Privatanwender diese Software einsetzen, könnten sie sich strafbar machen — und eine Hausdurchsuchung bekommen. Laut Google Scholar ist der Prozess standardisiert. Der Grund, warum in der IT-Forensik gerne Modelle erstellt werden, hat damit zu tun, dass man darüber eine Gamifikation erzielen kann.

Gleichzeitig lassen sich Modelle gut verwenden, um Künstliche Intelligenz Agenten darauf zu trainieren, also Deep Learning und ähnliches wo über Statistik-Daten die KI immer besser darin wird, das jeweilige Spiel zu spielen. Solche Prozessmodelle werden definiert, eben einfach um systematisch und standardisiert zu arbeiten. Das hat mit Gamification nichts zu tun.

Das ist im Wesentlichen Öffentlichkeitsarbeit, aber mancher muss das auch vor sich selbst rechtfertigen. Es geht auch nicht um Machine Learning. Die Daten werden aus der Cloud geholt oder es wird eben Schadsoftware genutzt. Man geht den Weg des geringsten Widerstands, wie in der Physik. Leider liegst du mit deinen Ausführungen zur Informatik ziemlich daneben.

Handy-Highlights

Guten Morgen, auch ein Smartphone ist, wie der Name schon sagt, ein schlaues Telefon, dessen Nutzer meist stupid nicht unbedingt, oft aber eben doch dumm sind. Falls es überhaupt einen sicheren Platz für deine Daten gibt, dann ist es der einer versteckten Hardware Speicher oder Platte , den niemand kennt und den auch die Polizei bei einer möglichen Durchsuchung deiner Wohnung nicht finden kann.

Den Zugriff auf ein Minimum beschränkt und die Daten auf dem Handy geerdet. Dann lass die Idioten ihre Software nutzen. Sie sollen dich ja lieb haben…. Was ist also unter einem Menschen zu verstehen, der Smartphones nutzt, und damit sein Hirn auslagert? Das wird natürlich leicht von Leuten missverstanden, die weder Ahnung von Computern haben, noch einen Keller oder Dachboden besitzen. Dafür werden dann andere Dinge, die aktuell nicht wichtig sind, wieder ausgelagert. Aber das Übel begann schon damals mit diesen unsäglichen Papier- Kalendern! Die Leute sollen ihre Termine gefälligst im Kopf haben und nicht auslagern.

Dann würden auch endlich alle pünktlich sein. Ach, was sage ich, schon seit der Erfindung des Papiers ging alles bergab. Wozu sollen wir Lesen und Schreiben? Es reicht doch, wenn wir miteinander reden und alles im Gedächnis behalten. Schlimmer ist es, wenn wildfremde Menschen bei einem gekauften oder geklauten Handy bzw. Smartphone ebenfalls alle diese privaten Daten auslesen können. Zumindest beim Weiterverkauf kann man sich aber mit geeigneter Software schützen.

Gewechselt wird sie nur beim Anbieterwechsel. Ansonsten einfach die Karte physisch vernichten und die Reste wegwerfen. Wenig problematisch sind die Flash-Speicherkarten. Hierfür muss man nur entweder das Handy mit dem PC verbinden oder die Karte in einen Kartenleser stecken. Am schwierigsten ist es, den internen Speicher des Handys zu löschen, weil man normalerweise vom PC aus keinen Zugriff hat. Natürlich kann man manuell alle Daten löschen, also sämtliche Kontakte, die Anrufliste, den Kalender, usw. Mehr Sicherheit bietet dann nur noch eine Option: Es mit einem Panzer platt machen oder wie Terminator 1 zerquetschen.

Dafür gibt es dann wohl aber kein Geld mehr. Wer übrigens einmal wissen will, was so für Daten auf seinem Handy rumliegen, kann sich das Programm Mobile Master Professional holen.

handy spionage software oxygen

Das kostenlose Programm BitPim macht im Prinzip dasselbe, unterstützt derzeit aber noch nicht allzu viele Handys. Das Sicherheits-Tool von Kaspersky kann z. Ordner mit kritischen Daten verschlüsseln oder Kontakte als privat markieren, die dann weder in der Kontaktliste noch in der Anruferliste auftauchen.

Handy-Forensik: Was kann man vom Handy auslesen?